Poufność danych w organizacji w kontekście Action Audit

Aleksander Niemczyk

—

12.12.2024

Niedawno, podczas jednej z prezentacji zostałem zapytany o kwestię poufności danych w Action Audit. W odpowiedzi od razu zacząłem omawiać mechanizmy, procedury i zabezpieczenia, które stosujemy, aby zapewnić najwyższe standardy bezpieczeństwa danych przechowywanych w systemie przez klientów. To pytanie jednak dotyczyło czegoś innego, a mianowicie kwestii dostępu do danych przez osoby z tej samej organizacji.

Przyznam, że bardzo mnie to pytanie ucieszyło, gdyż obszar związany z zarządzaniem dostępem do informacji w Action Audit zawsze był traktowany priorytetowo i od samego początku stanowił filar, na którym opierały się kolejne funkcje biznesowe. Już na etapie projektowania pierwszej wersji systemu założyliśmy, że będzie wykorzystywany przez organizacje o rozbudowanej strukturze, w których nie jest pożądane, aby wszyscy widzieli i mogli modyfikować wszystkie dane.

W niniejszym artykule omawiam zatem najważniejsze elementy systemu, które wpływają na widoczność i poziom dostępu do danych przez użytkownika.

Artykuł, ze względu na użytą terminologię i opisywane mechanizmy, jest skierowany głównie do użytkowników systemu, ale starałem się go napisać tak, aby był zrozumiały również dla czytelników, którzy nie mieli jeszcze kontaktu z Action Audit. Każdego zatem zapraszam do dalszej lektury.

Struktura organizacyjna

Struktura organizacyjna zaimplementowana w Action Audit to absolutna podstawa, od której należy zacząć konfigurację systemu. Dzięki niej można odzwierciedlić rzeczywisty schemat organizacyjny przedsiębiorstwa w Action Audit.

Rozbudowując strukturę warto zastanowić się do jakiego poziomu ją rozszerzyć. Czy odzwierciedlić jeden do jednego zatwierdzony schemat organizacyjny, czy zamodelować ją mniej szczegółowo czy wręcz przeciwnie - dodając komórki organizacyjne, których nie ma na schemacie jak np. linie produkcyjne. Nie ma na to jednego dobrego sposobu i każda organizacja musi wypracować najlepsze dla niej podejście. Z obserwacji wynika jednak, że najczęstszym podejściem jest "schodzenie" do poziomu działu lub wydziału i wykluczenie pojedynczych linii czy gniazd produkcyjnych ze struktury.

Jak struktura wpływa na dostęp do danych?

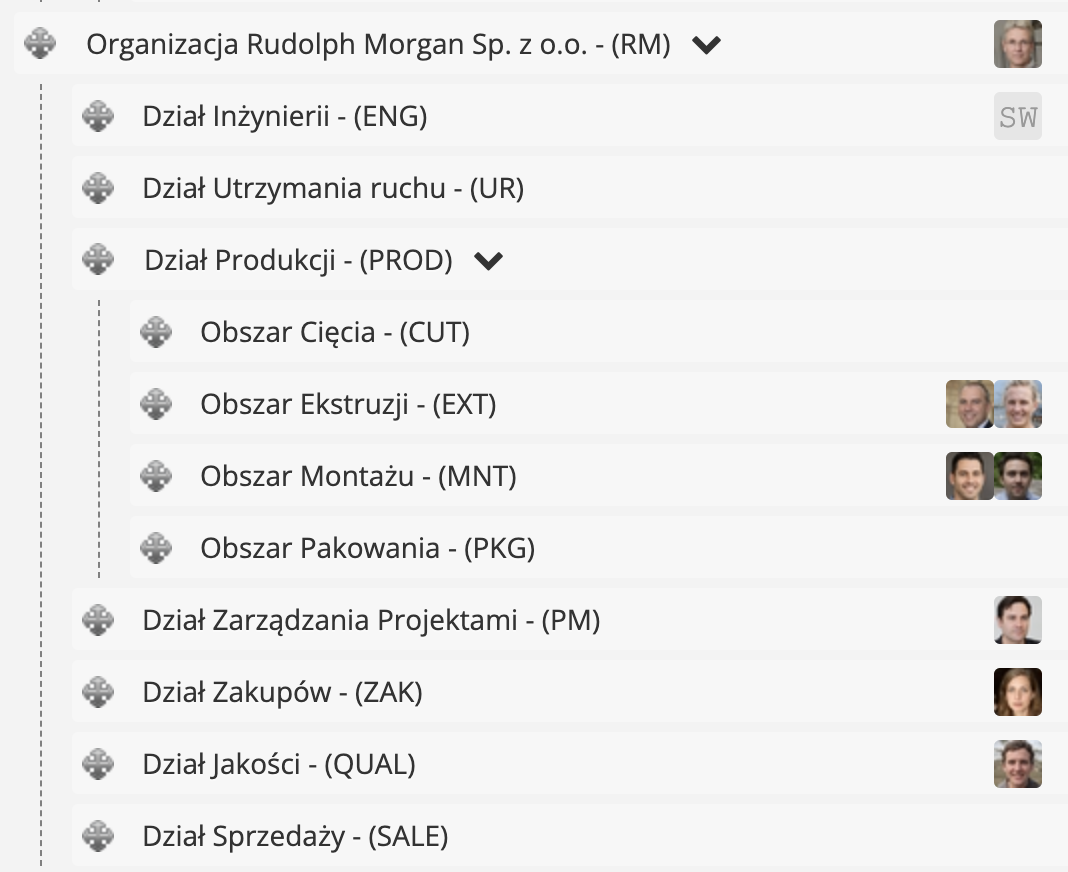

Na poniższej grafice zaprezentowano przykładową strukturę organizacyjną zakładu produkcyjnego z wyszczególnieniem kilku działów. Dodatkowo, dział produkcji jest podzielony na 4 obszary.

Przypisując osoby do komórek organizacyjnych zapewniamy to, że dany użytkownik będzie widział dane z jego/jej komórki organizacyjnej i wszystkich podległych. Przykładowo osoba przypisana do komórki najwyższego poziomy, czyli Rudolph Morgan Sp. z o.o. Będzie miała dostęp do danych z całej organizacji, a osoby z Obszaru Montażu będą widziały dane jedynie z tego obszaru.

Struktura organizacyjna nie determinuje co użytkownik może zrobić z danymi, a tylko to jakie dane zobaczy w systemie.

Role i uprawnienia

Role i powiązane z nimi uprawnienia określają jakie operacje użytkownik może wykonać na danych, które są mu dostępne w związku z umiejscowieniem w strukturze organizacyjnej. Upraszczając, role determinują czy dana osoba może dane obiekty, w tym audyty, plany działań i działania: tylko widzieć, edytować, usuwać.

W dokumentacji znajduje się strona opisująca role i uprawnienia, która dokładnie opisuje poszczególne cechy i uprawnienia, więc pominę ten temat skupiając się na kolejnym, którym jest dostęp do planu działań.

Dostęp do planu działań

Opisana w dalszej części rozdziału specyfikacja tyczy się zarówno ogólnych planów działań, jak i podobnych obiektów, czyli audytów, pomysłów Kaizen, zdarzeń potencjalnie wypadkowych i zmian inżynieryjnych. Funkcje i mechanizmy określające dostęp są najlepiej widoczne i najłatwiej dostępne w widoku planu działań, więc w dalszych rozważaniach skupię właśnie na planach.

Na to czy dana osoba ma dostęp do (odczytu) planu działań wpływają:

- Umiejscowienie w strukturze organizacyjnej,

- Przypisanie jako właściciel planu działań,

- Przypisanie do co najmniej jednego działania jako osoba odpowiedzialna,

- Fakt bycia osobą odpowiedzialną za zasób powiązany, np. Audyt czy pomysł Kaizen,

- Przypisanie jako uczestnik bezpośrednio lub poprzez grupę użytkowników

- Fakt bycia osobą, która utworzyła plan.

Jak widać, wiele czynników wpływa na to czy dana osoba może widzieć plan działań, a to dlatego, że w organizacji występuje wiele scenariuszy, w których użytkownik powinien uczestniczyć w planie działań.

Na pierwszy rzut oka może się to wydawać skomplikowane, ale poniżej wyjaśnię każdy z wymienionych czynników:

Umiejscowienie w strukturze organizacyjnej

Mechanizm opisany w rozdziale “Struktura organizacyjna” ma zastosowanie również tutaj. Użytkownik ma dostęp do wszystkich obiektów przypisanych do jego/jej komórki organizacyjnej i komórek podległych. Tak jak pisałem wcześniej, to przypisanie nie określa czy jest to dostęp pełny czy tylko do odczytu.

Przypisanie jako właściciel planu działań

Osoba pełniąca rolę właściciela planu działań ma pełen dostęp do odczytu i zarządzania planem działań. Kropka :)

Przypisanie jako osoba odpowiedzialna za działanie

Osoba odpowiedzialna za co najmniej jedno działanie w planie ma dostęp do odczytu całego planu działań, jego struktury, komentarzy, załączników i szczegółów działań innych osób. Wynika to z faktu, że osoba mająca podjąć i wykonać dane działanie powinna znać pełen kontekst i rozumieć, z czego ono wynika, a także mieć dostęp do wszelkich materiałów i informacji, które mogą pomóc w jego realizacji.

Przypisanie do zasobu powiązanego

W Action Audit dostępne są struktury z realizacją dwuetapową, w których etap drugi jest uzależniony od spełnienia pewnych warunków na pierwszym etapie. Są to:

- Audyt i Plan działań poaudytowych, jeśli audyt wykazał co najmniej jedną niezgodność,

- Pomysł Kaizen i Plan wdrożenia ulepszenia, jeśli pomysł został uznany za wart zrealizowania,

- Zdarzenie potencjalnie wypadkowe i Plan wdrożenia zabezpieczeń, jeśli zdarzenie zostało odpowiednio zakwalifikowane,

- Ocena i Plan wdrożenia zmiany inżynieryjnej, jeśli zmiana została zakwalifikowana jako zasadna.

W opisanych przypadkach, osoba odpowiedzialna za I etap, np. audytor uzyskuje dostęp do wynikowego planu działań, który stanowi drugi etap realizacji. Zasada ta działa również w drugą stronę.

Przypisanie jako uczestnik

Przypisanie osoby jako uczestnik bezpośrednio lub poprzez grupę użytkowników powoduje udostępnienie planu działań niezależnie od umiejscowienia w strukturze organizacyjnej i innych czynników.

Twórca planu działań

Właściwie ta osoba jako pierwsza uzyskuje dostęp do planu działań, ale nie bez przyczyny umieszczam ten czynnik zaraz po przypisaniu jako uczestnik. Otóż w Action Audit nie ma zasady, która bezpośrednio udostępniłaby plan działań osobie, która go zainicjowała. Zamiast tego, w momencie utworzenia planu następuje przypisanie osoby do planu jako uczestnika z prawami zapisu. Dzięki temu początkowo osoba ta ma pełne uprawnienia do planu i może go dalej rozbudowywać, ale w każdym momencie można usunąć początkowe przypisanie.

Jest to typowy przypadek, kiedy kierownik działu, departamentu lub podobnej komórki organizacyjnej wyznacza osobę do wprowadzania planów działań do systemu sam będąc przypisany jako właściciel planu działań. Następnie kierownik usuwa przypisanie przez co twórca traci dostęp, a pełnia uprawnień pozostaje w rękach kierownika.

Na koniec warto zaznaczyć, że dostęp wynika z sumy wszystkich wyżej wymienionych czynników, czyli wystarczy spełnić jeden z warunków, aby mieć dostęp do danego zasobu.

Podsumowanie

Zarządzanie poufnością danych w organizacji nie jest prostym zadaniem, a mnogość reguł i mechanizmów, które w Action Audit służą do określania zasad dostępu do danych świadczy o dużym skomplikowaniu tego zagadnienia. Wierzę jednak, że po wielu latach rozwoju, niezliczonych zmianach podejść i setkach spotkań z użytkownikami, udało nam się wypracować optymalny model dostępu użytkowników do danych. Obecnie mogę z dużą dozą pewności stwierdzić, że w Action Audit każdy użytkownik widzi te dane, które powinien widzieć i nie ma dostępu do tych, do których nie powinien mieć.

Procesy są skonstruowane tak, by zapewnić bezpieczeństwo i zgodność z rzeczywistymi scenariuszami pracy w organizacji co sprawia, że Action Audit skutecznie działa w firmach o różnych profilach działalności.